Создание элементов Криптонаборов

Описание создания Ciphersuites (криптонаборов) для работы IPsec NGate.

Криптонаборы (англ. Ciphersuites) — это наборы данных, определяющих криптографические алгоритмы (шифрования, хеширования, электронной подписи) и их параметры, необходимые для выполнения шагов криптографического протокола. Криптонаборы в IPsec NGate применяются в дальнейшем при задании параметров Communities (сообществ).

-

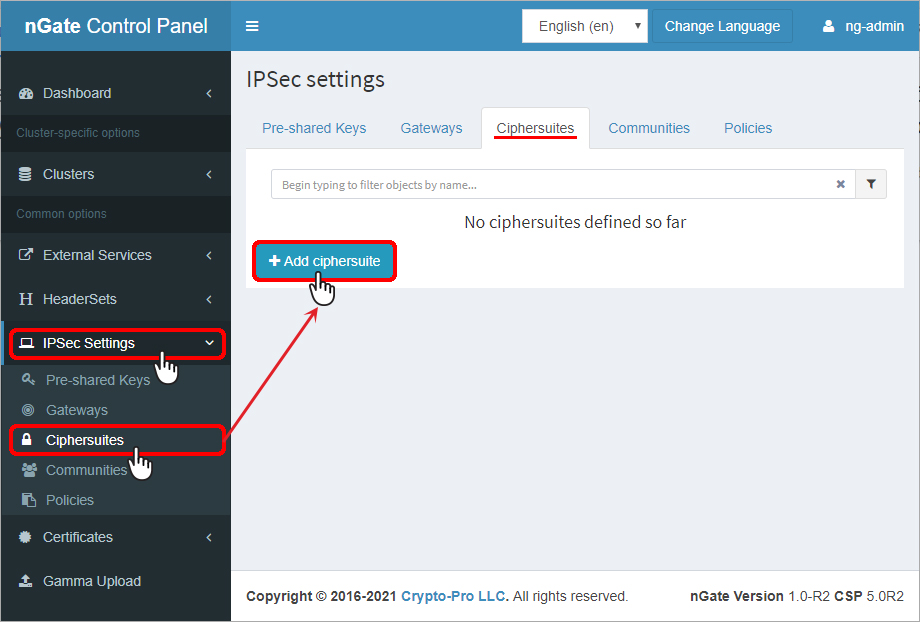

Перейдите на страницу Ciphersuites и добавьте новый

криптонабор:

-

Введите параметры криптонаборов. После завершения ввода всех параметров нажмите

Save для сохранения.

Save для сохранения.

Нужно ввести параметры двух протоколов шифрования. Семейство протоколов IPsec предназначено для обеспечения безопасной передачи IP-пакетов между узлами IP-сети. Данное семейство включает в себя два основных протокола:

- Протокол ESP, обеспечивающий непосредственную защиту IP-пакетов;

- Протокол IKEv2, обеспечивающий обмен ключами, взаимную аутентификацию сторон и создание/удаление защищённых соединений; создание защищенного соединения ESP включает в себя согласование его параметров (включая используемые трансформы), выбор SPI (англ. Security Parameter Index, идентификатор защищенного соединения) и вычисление сеансовых ключей.

Наименование параметра Пример значения Описание Name Наименование криптонабора в системе Enable jumbo frames support - Prohibit

- Allow

- Require

Влияет на допустимые значения MTU на интерфейсах Узлов NGate в случае использования алгоритма Magma:

- Allow — публикаця возможна при любых размерах MTU;

- Prohibit — запрет публикации при MTU более 1500 Б;

- Require — запрет публикаци при MTU менее 1500 Б

IKE options IKE encryption algorithm - Kuznyechik

- Magma

Выбор алгоритма шифрования IKE Прим.: Алгоритм шифрования Kuznyechik новее, но более требователен к ресурсам АП, а Magma — создаёт меньшую нагрузку на ресурсы АП.Pseudorandom function - Streebog

Псевдослучайная функция Diffie-Hellman group transform - GOST R 34.10-2012 256

- GOST R 34.10-2012 512

Групповое преобразование по методу Диффи-Хеллмана IKE Rekey time 240 Время до смены ключа IKE, в минутах ESP options ESP encryption algorithm - Kuznyechik

- Magma

Выбор алгоритма шифрования ESP Прим.: Алгоритм шифрования Kuznyechik новее, но более требователен к ресурсам АП, а Magma — создаёт меньшую нагрузку на ресурсы АП.PFS transform - GOST R 34.10-2012 256

- GOST R 34.10-2012 512

- Off

Защита от чтения назад ESP Rekey time 7200 Время до смены ключа ESP, в секундах Rekey data 8192 Количество данных, которое может пройти через защищённые соединения до смены ключа, в ГБ Rekey packets 131072 Количество пакетов в миллионах, которое может пройти через защищённые соединения до смены ключа Rekey failed packets 1099511627776 Количество повреждённых пакетов, разрешённое к прохождению через защищённые соединения до смены ключа. Максимум:

- 240 для Kuznyechik;

- 220 для Magma, если не используются джамбо-фреймы;

- 216 для Magma, если используются джамбо-фреймы

Replay window 2048 Скользящее окно, в котором проверяются количество пакетов. Используется для защиты от атак повторяющимися пакетами. Должен делиться на 64 -

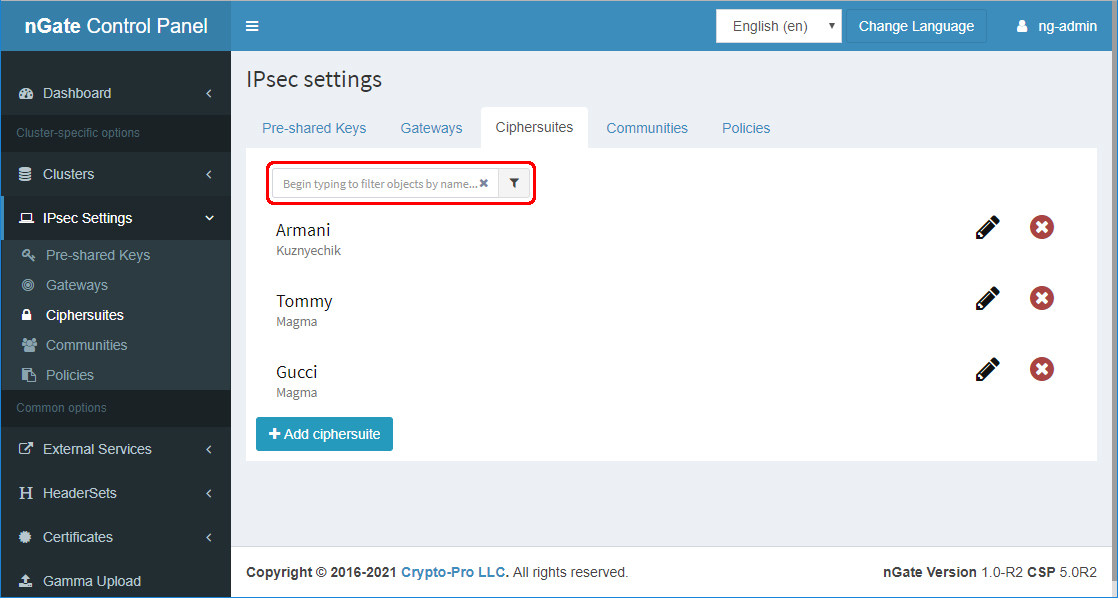

В меню криптонаборов Ciphersuites доступен фильтр поиска

по имени в системе.

IPsec Settings

IPsec Settings Ciphersuites

Ciphersuites Add ciphersuite

Add ciphersuite