Привязка LDAP-серверов к конфигурации

Описание задания параметров LDAP-сервера с последующей привязкой к конфигурации.

При конфигурировании настроек доступа к порталу для именованных пользователей (логин и пароль, членство в определённых группах), перед созданием правил доступа ACL необходимо задать в Системе управления внешнюю службу каталогов (LDAP, Microsoft Active Directory) и привязать данную службу к настраиваемой конфигурации.

-

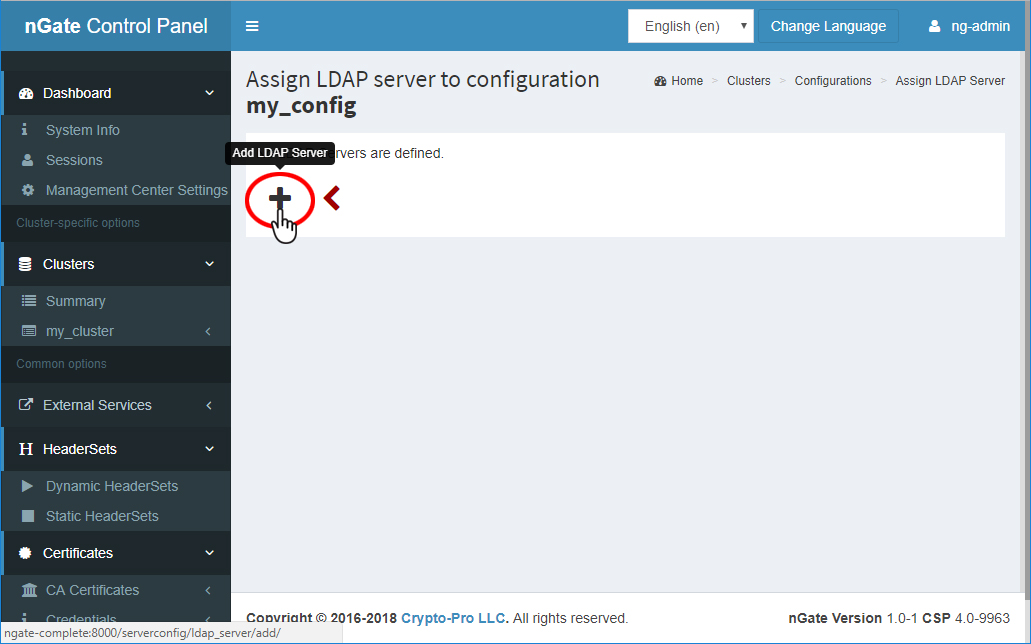

Откройте страницу списка LDAP-серверов и добавьте новый LDAP-сервер: .

-

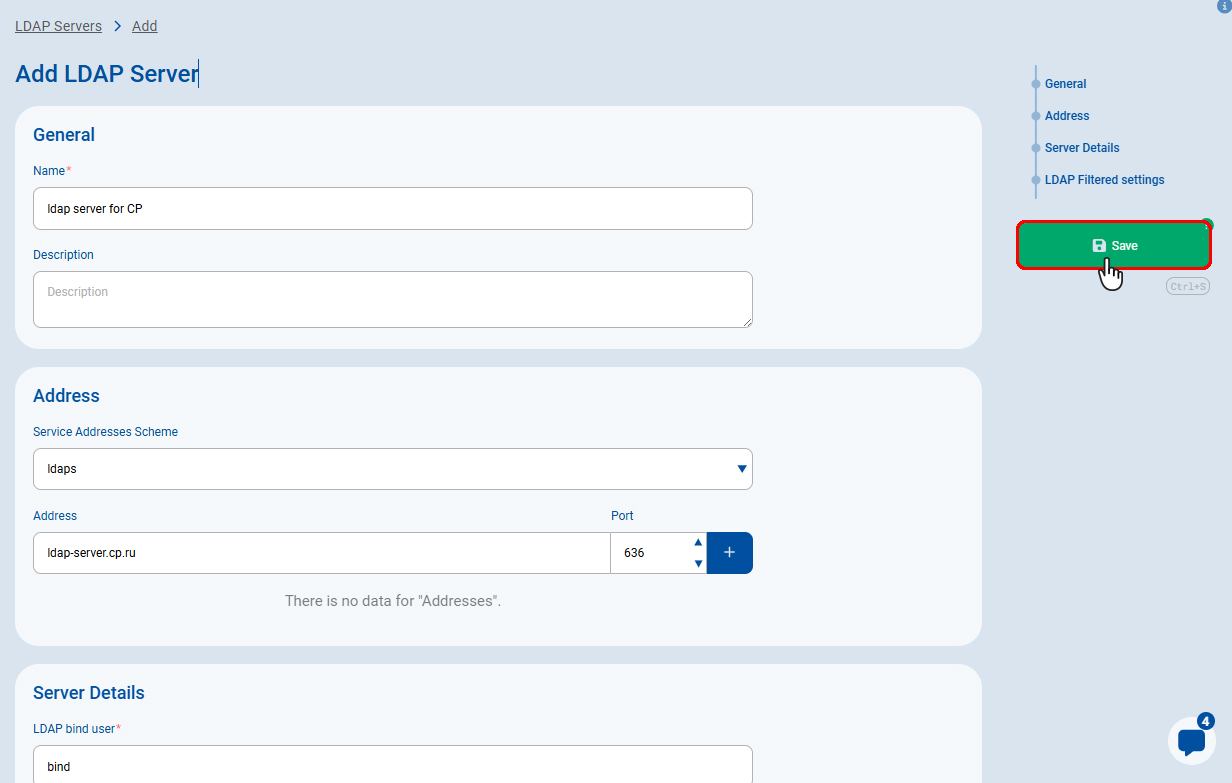

Введите основные параметры LDAP-сервера в разделе

General:

Наименование параметра Пример значения Описание LDAP name ldap-server Наименование LDAP-сервера в системе LDAP description Описание LDAP-сервера -

Введите адрес LDAP-сервера и параметры подключения в разделе

Address. Можно добавить несколько адресов

LDAP-сервера.

Наименование параметра Пример значения Описание Service Addresses Scheme - ldap

- ldaps

Протокол передачи данных: ldap — передаёт данные в открытом виде, ldaps — передаёт данные в зашифрованном виде через SSL/TLS Address ldap://ldap.example.com:389 Адрес LDAP-сервера (URI), где ldap.example.com следует заменить доменным именем или IP-адресом LDAP-сервера (IPv4). Порт 389 обычно используют для соединения по протоколам TCP или UDP. Для подключения по протоколу SSL/TLS (ldaps) – порт 636 Нажмите

чтобы добавить

адрес

чтобы добавить

адрес -

Введите дополнительные настройки LDAP-сервера в разделе Server

Details.

Наименование параметра Пример значения Описание LDAP bind user Пример имени ldap-server-user@example.com Где: ldap-server-user – имя пользователя LDAP-сервера, example – доменное имя каталога, к которому относится учетная запись пользователя, com – имя родительского домена, в котором находится каталог

Логин пользователя, обеспечивающего доступ в LDAP (bind-пользователь) Имя пользователя LDAP-сервера введите имя пользователя LDAP-сервера, у которого есть права на чтение записей каталога (BindDN). LDAP bind user password *** Пароль доступа к LDAP-серверу bind-пользователя, указанного в поле LDAP bind user LDAP group base DN cn=groups,dc=example,dc=com База поиска по группам. Полный базовый DN поддерева, содержащего используемые группы LDAP user base DN cn=users,dc=example,dc=com База поиска по пользователям. Полный базовый DN поддерева, содержащего пользователей Failover timeout 60 Время ожидания подключения к LDAP-серверу для обработки запроса клиента на подключение, в секундах LDAP Server Type LDAP/Microsoft AD Нажмите Scan для проверки соединения NGate с LDAP-сервером и определения типа сервера -

Настройте параметры фильтрации через LDAP в разделе LDAP Filtered

settings. Параметры фильтрации определят клиентов, которым будет

открыт доступ на портал, настроенный на работу с данным LDAP-сервером.

Наименование параметра Пример значения Описание Group Search Filter (|(objectClass=groupOfUniqueNames)(objectClass=groupOfNames)) Фильтр для поиска по группам пользователей User by username Search Filter (|(cn={login})(uid={login})) Шаблон поискового запроса по имени пользователя. Должен содержать подстроку {login},которая будет заменена настоящим логином пользователя User by any attribute Search Filter ({AttributeName}={AttributeValue}) Шаблон поискового запроса по атрибутам пользователя. Должен содержать подстроки {AttributeName} и {AttributeValue}, которые будут заменены настоящими наименованием и значением атрибутов User groups Filter (&(|(uniqueMember={UserDN})(member={UserDN}))(|(objectClass=groupOfUniqueNames)(objectClass=groupOfNames))) Шаблон поискового запроса по членству пользователя в группах. Должен содержать подстроку {UserDN}, которая будет заменена настоящим значением DN пользователя Search groups under user account  выкл. /

выкл. /  вкл.

вкл.Включить поиск групп под учётной записью пользователя, если включена проверка пароля LDAP Password Expiration Date Parameter  выкл. /

выкл. /  вкл.

вкл.Включить проверку времени истечения на портале и задать параметр, в котором хранится время истечения пароля пользователя из LDAP-сервера Client VPN IP source msRADIUSFramedIPAddress Источник IP-адреса клиента VPN -

Нажмите

Save для сохранения.

Save для сохранения.

-

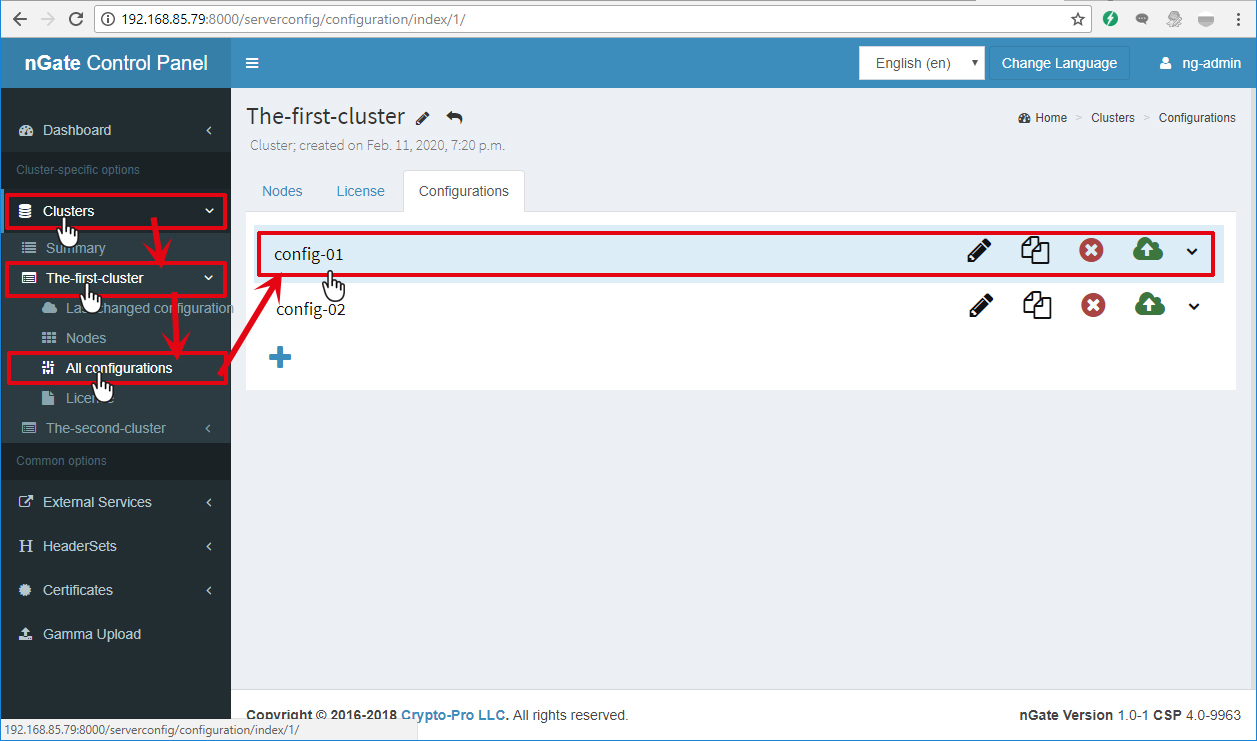

Откройте страницу конфигурации: .

-

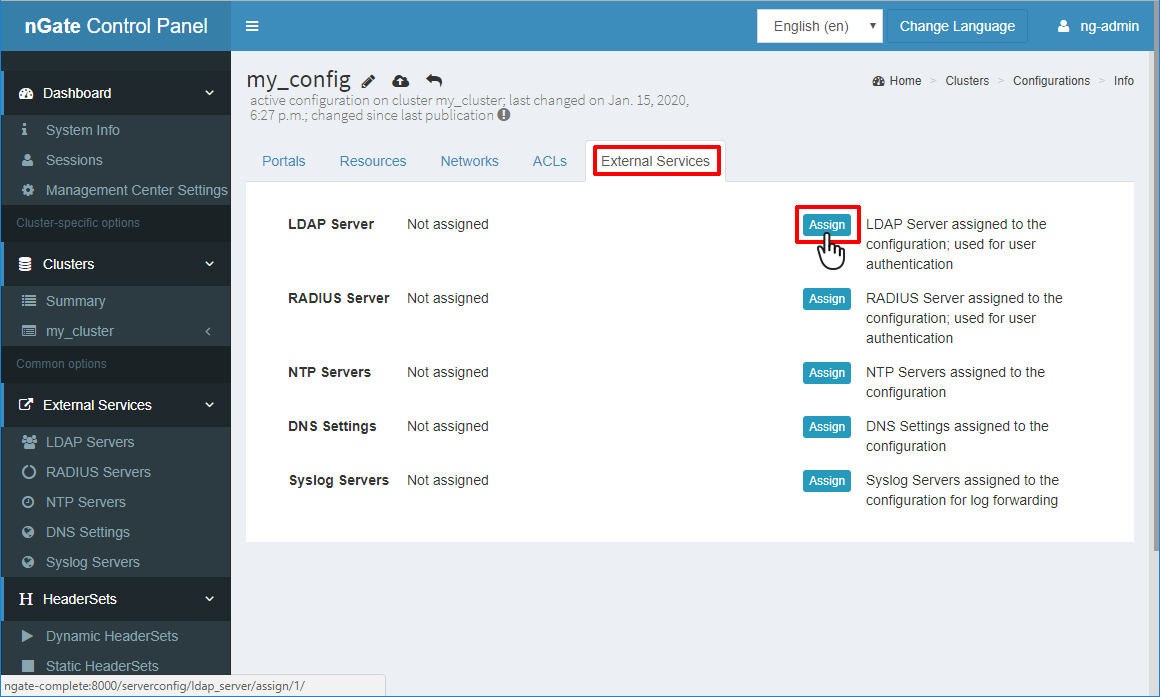

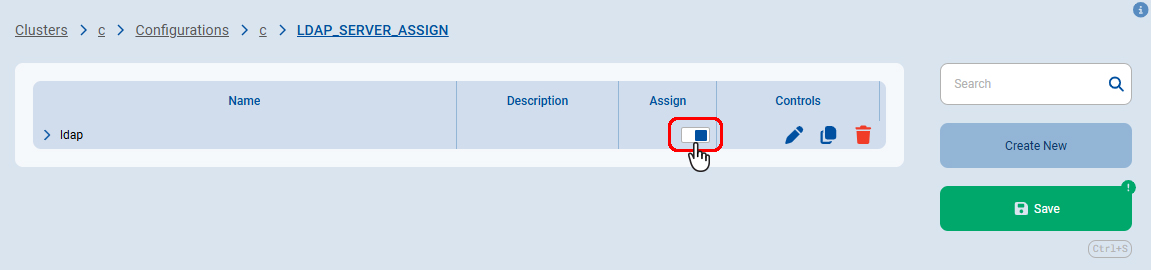

Перейдите на вкладку External Services. Нажмите

Assign в поле Default LDAP

Server для перехода на страницу привязки LDAP-серверов.

-

Установите переключатель

в поле LDAP-сервера, который нужно привязать к

конфигурации. Нажмите

в поле LDAP-сервера, который нужно привязать к

конфигурации. Нажмите  Save для сохранения.

Save для сохранения.

- Можете использовать привязанный LDAP-сервер в настройке ACL: Создание правил доступа LDAP ACL.

- Можете использовать LDAP-сервер для настройки доступа Администраторов на основе ролей (RBAC): Настройка управления доступом на основе ролей (RBAC).

External Services

External Services LDAP Servers

LDAP Servers