Настройка пользовательской машины и подключение к шлюзу NGate с помощью VPN доступа

В данном разделе приведён пример настройки машины пользователя для подключения к шлюзу VPN NGate при помощи клиента NGate. Теперь следует установить необходимое ПО на клиентскую машину и сформировать клиентский мандат для доступа к шлюзу.

В качестве клиентской машины будет использоваться ПК с ОС Windows 10, на котором должны быть установлены программы КриптоПро CSP версии 5.0 или выше и СПО клиент NGate.

-

Если отсутствует на клиентской машине, то скачайте и установите ПО КриптоПро

CSP версии 5.0.

- Перейдите на официальный сайт компании КриптоПро и скачайте дистрибутив ПО КриптоПро CSP: https://cryptopro.ru/products/csp/ (необходима регистрация!).

- Запустите скачанный дистрибутив и установите ПО КриптоПро CSP. Установка стандартная и не представляет трудностей, при установке следуйте указаниям мастера установки.

- Для ПО КриптоПро CSP предоставляется три месяца тестового режима использования, по истечении данного срока необходимо приобрести лицензию.

-

Если отсутствует на клиентской машине, то скачайте и установите последнюю

версию СПО клиент NGate для ОС Windows.

- Перейдите на официальный сайт компании КриптоПро и скачайте дистрибутив ПО КриптоПро CSP: https://cryptopro.ru/products/ngate/downloads (необходима регистрация!).

- Запустите скачанный дистрибутив и установите ПО КриптоПро CSP. Установка стандартная и не представляет трудностей, при установке следуйте указаниям мастера установки.

- ПО КриптоПро CSP является бесплатным и не требует лицензии.

-

Внесите данные о имени хоста в файле hosts.

В данном примере это: 192.168.1.3 ngate-vm-complete

-

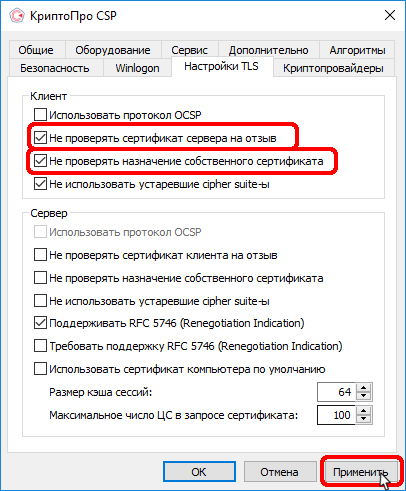

Если клиентская машина не подключена к Интернету, то проверить сертификат

сервера по ссылкам CDP не возможно и требуется отключить данную проверку. Для

отключения необходимо активировать опцию в панели управления КриптоПро CSP:

перейдите на вкладку Настройки TLS и активируйте

Не проверять сертификат сервера на

отзыв (нужны права администратора).

Не проверять сертификат сервера на

отзыв (нужны права администратора).

-

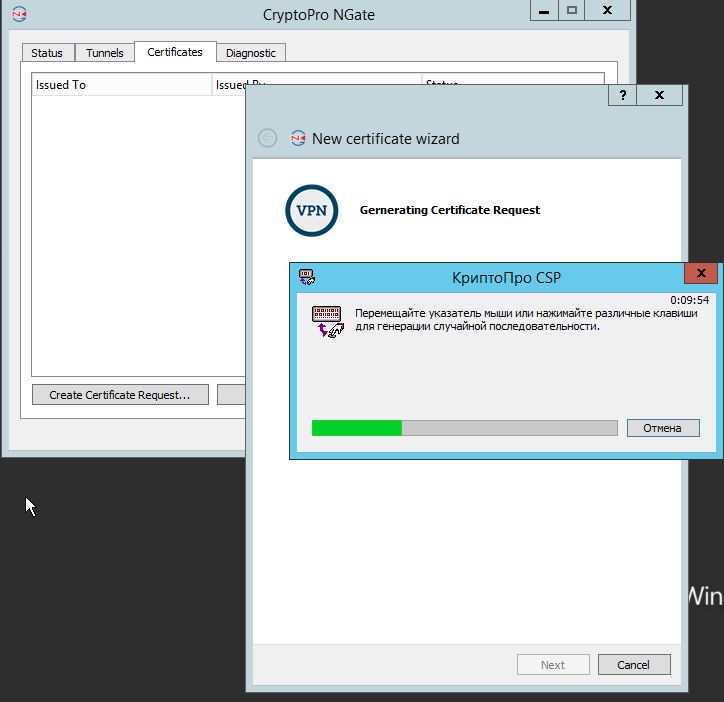

Получение клиентского мандата при помощи клиента NGate. запускаем клиент и

переходим на вкладку Certificates. Далее .

-

Переходим к заполнению форм. Выбираем значение Private key type

соответственно GOST 2001 256bit. Затем указываем произвольное имя

[Username] владельца сертификата. Значения полей O и OU

подставляем inc и dep

соответственно значениям в свойствах ACL на шлюзе. Также укажем Passphrase

- пароль на будущий контейнер с ключами

-

Далее должно появиться окно биологического датчика случайных чисел. Следует

передвигать курсор мыши в разные стороны до завершения процесса формирования

ключей

-

Сохраните запрос в виде файла. Нажмите Save> для начала

процедуры сохранения.

-

Введите имя для файла запроса, например: certnew.

-

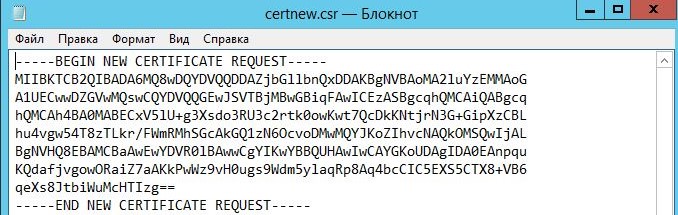

Запрос успешно создан и сохранён.

-

Откройте файл запроса в текстовом редакторе и скопируйте код

base64.

-

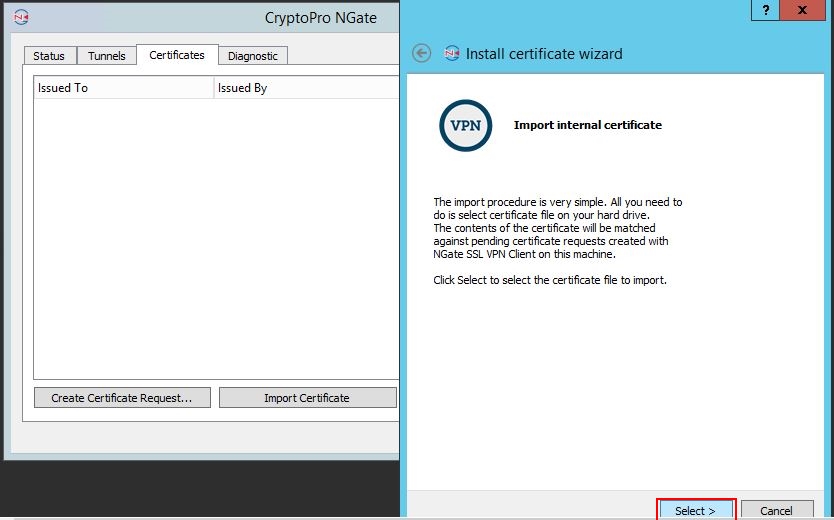

Получите сертификат в тестовом УЦ «КРИПТО-ПРО» и импортируйте данный файл. Для

начала импорта нажмите: .

-

нажмите Next для продолжения

-

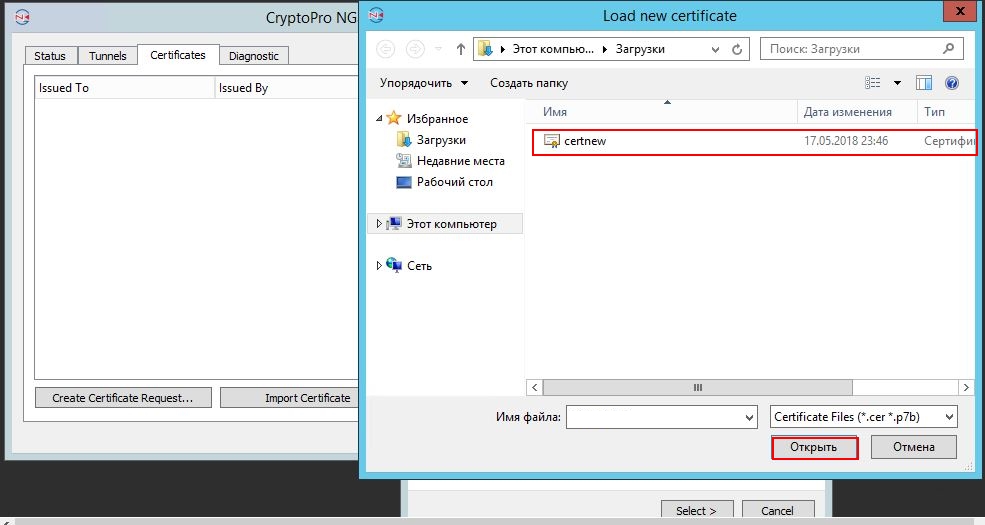

Выберите файл сертификата в навигаторе файлов и нажмите

Открыть.

-

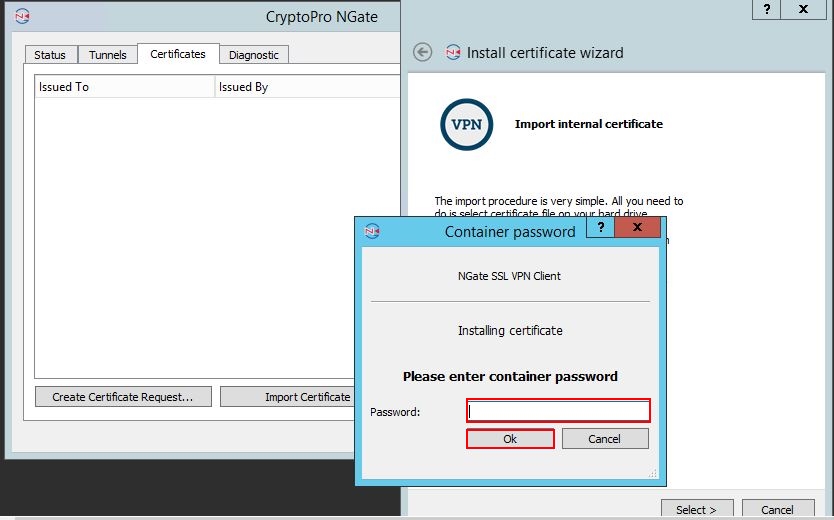

Введите пароль от контейнера закрытого ключа.

-

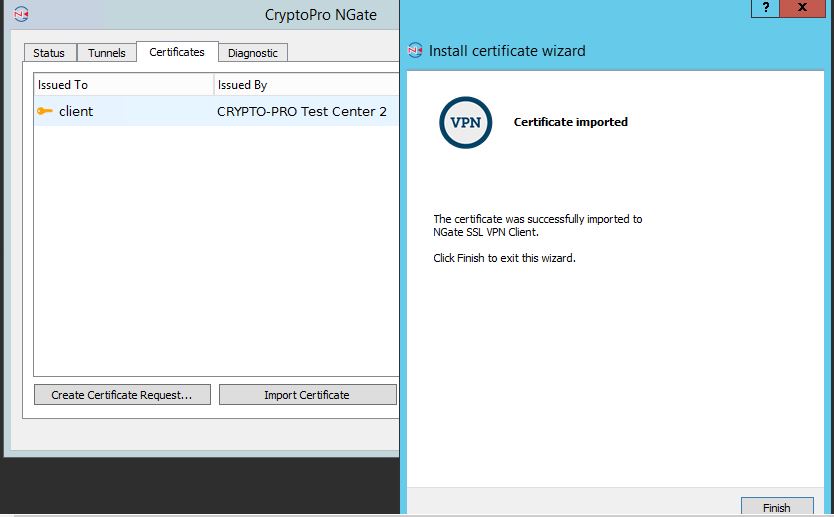

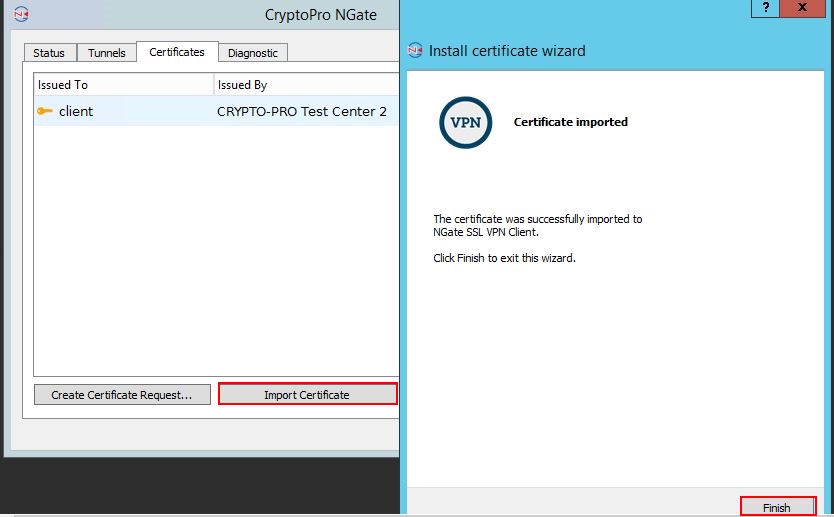

Импорт успешно завершён.

-

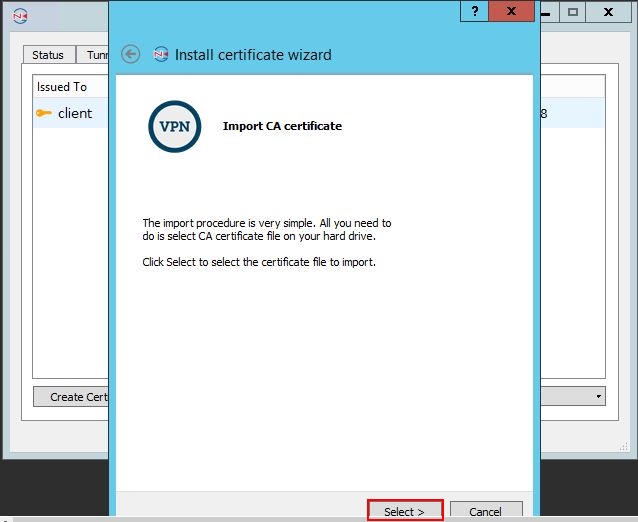

Импортируйте корневой сертификат УЦ. В данном примере настройки используется

тестовый УЦ «КРИПТО-ПРО»

-

Выберите

-

Нажмите Select для открытия меню выбора.

-

Выберите файл корневого сертификата, ранее полученного в тестовом УЦ

-

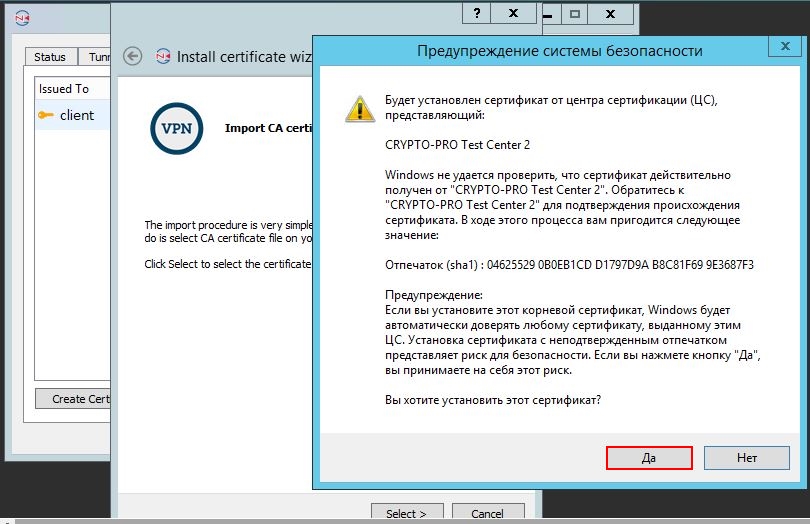

Подтвердите установку сертификата

-

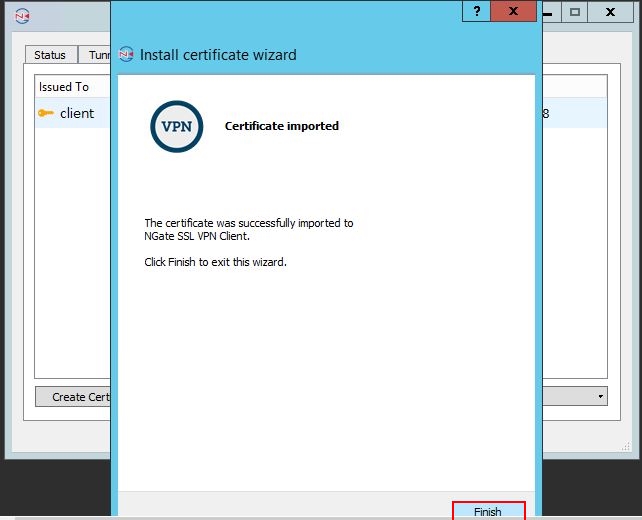

Успешно установлен

-

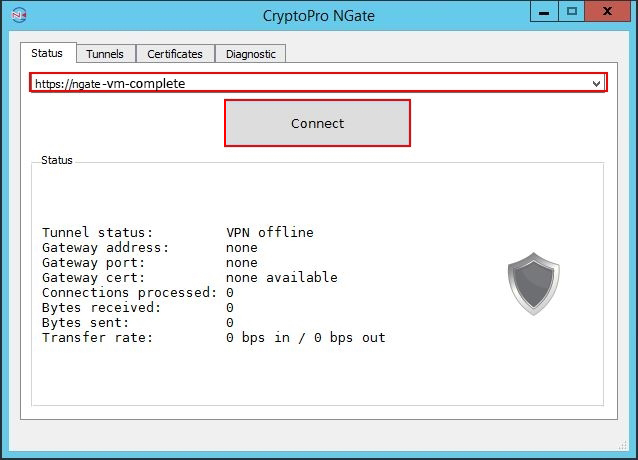

Перейдите на вкладку Status клиента. Введите имя DNS в

адресной строке клиента: ngate-vm-complete и нажмите

кнопку Connect

-

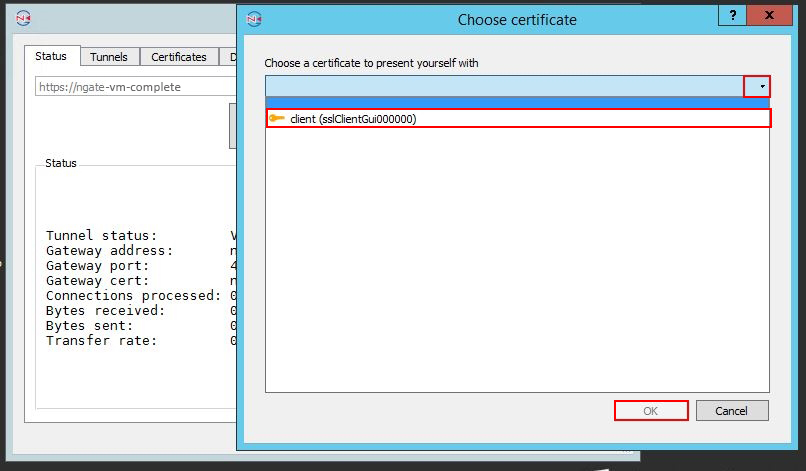

Выберите ранее установленный клиентский сертификат

-

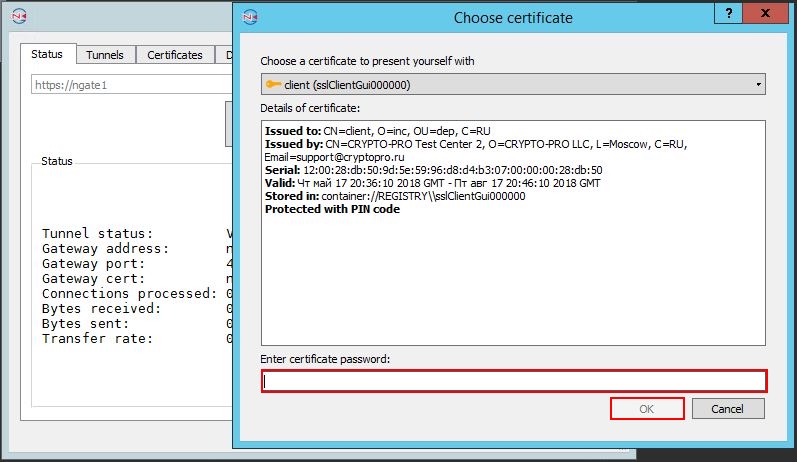

Введите пароль от контейнера закрытого ключа сертификат

-

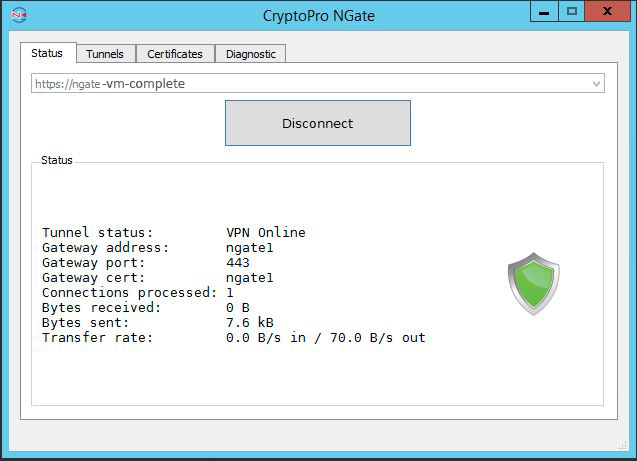

Подключение установлено

-

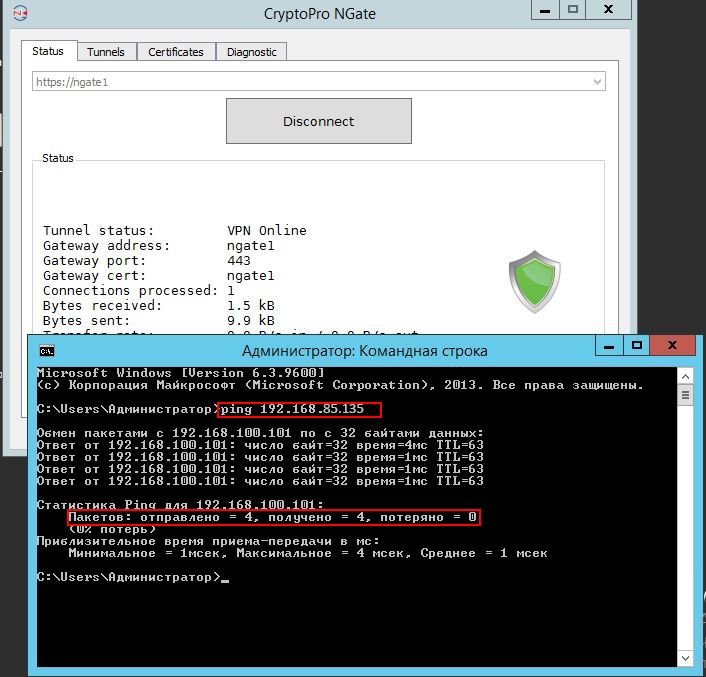

Запустите консоль Windows и проверьте при помощи команды

ping соединение.

-

Теперь откроем браузер с поддержкой ГОСТ и

зайдём на страницу защищаемых ресурсов, если отображается приветственная

страница nginx, то VPN-туннель настроен правильно.