Серверные мандаты: запрос в УЦ при помощи КриптоПро CSP

Описание создания мандата шлюза (сертификата и закрытого ключа) средствами КриптоПро CSP в NGate

В данном разделе описан процесс генерации ключей и запроса на Серверный сертификат (компонент Серверного мандата) с использованием функционала КриптоПро CSP, встроенного в NGate, и последующая установка Серверного сертификата в систему NGate.

-

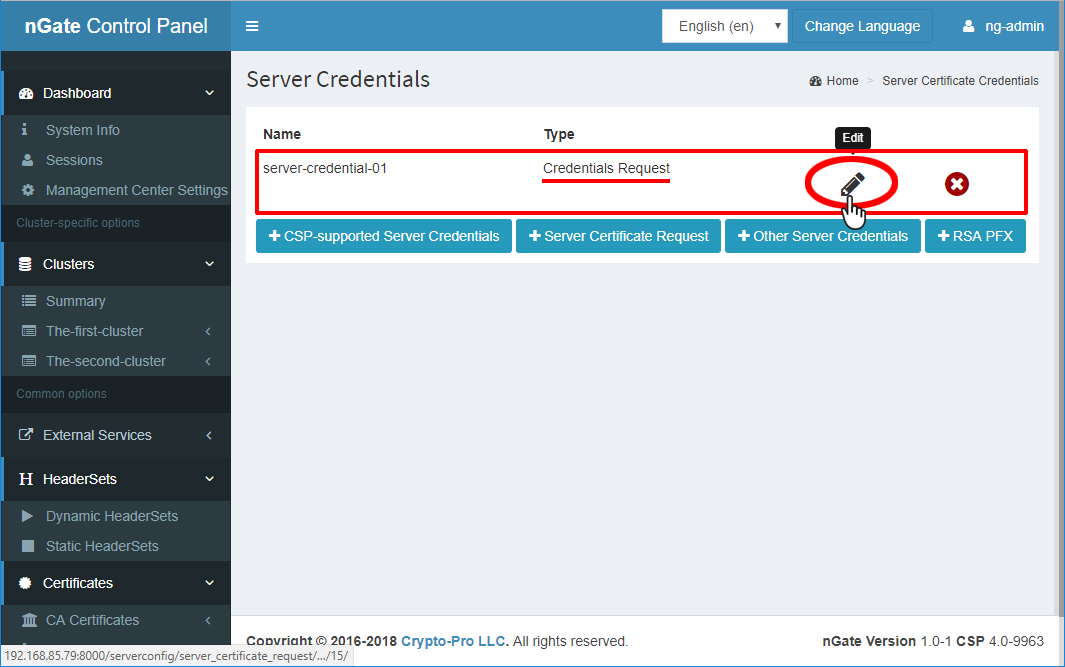

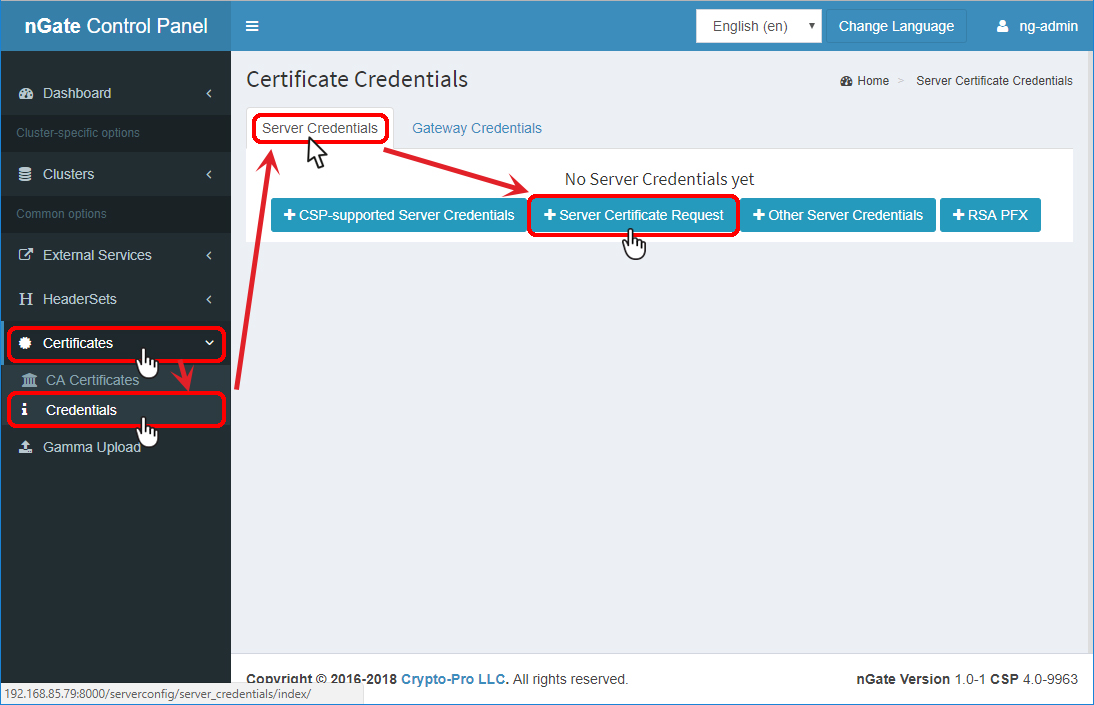

Откройте страницу мандатов и перейдите на

вкладку серверных мандатов Server Credentials: . Нажмите Create Request для создания

нового запроса на сертификат.

-

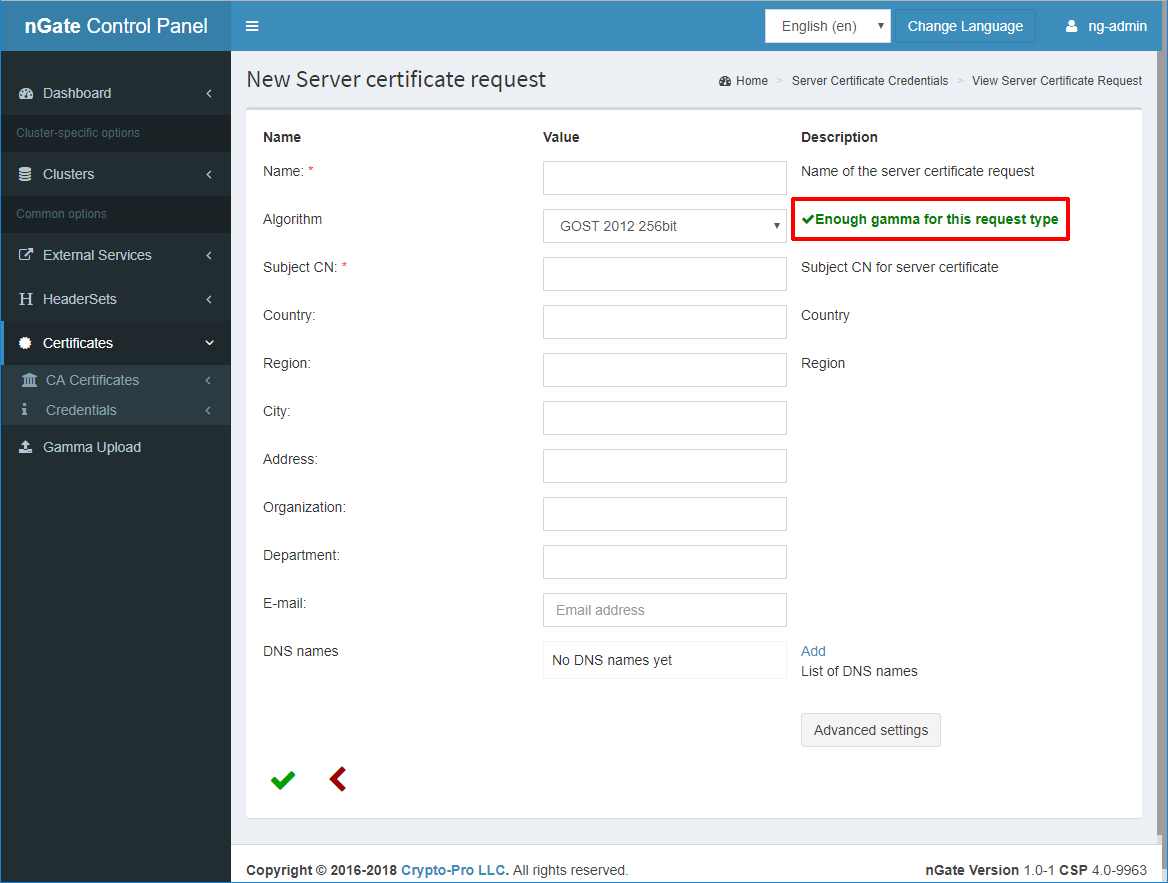

Убедитесь, что в систему загружена внешняя

гамма достаточного размера, иначе создание

запроса будет невозможно.

Совет: В поле Algorithm будет сообщение о достаточной или недостаточной длине гаммы для выбранного типа шифрования. Сгенерируйте и загрузите гамму при необходимости.

-

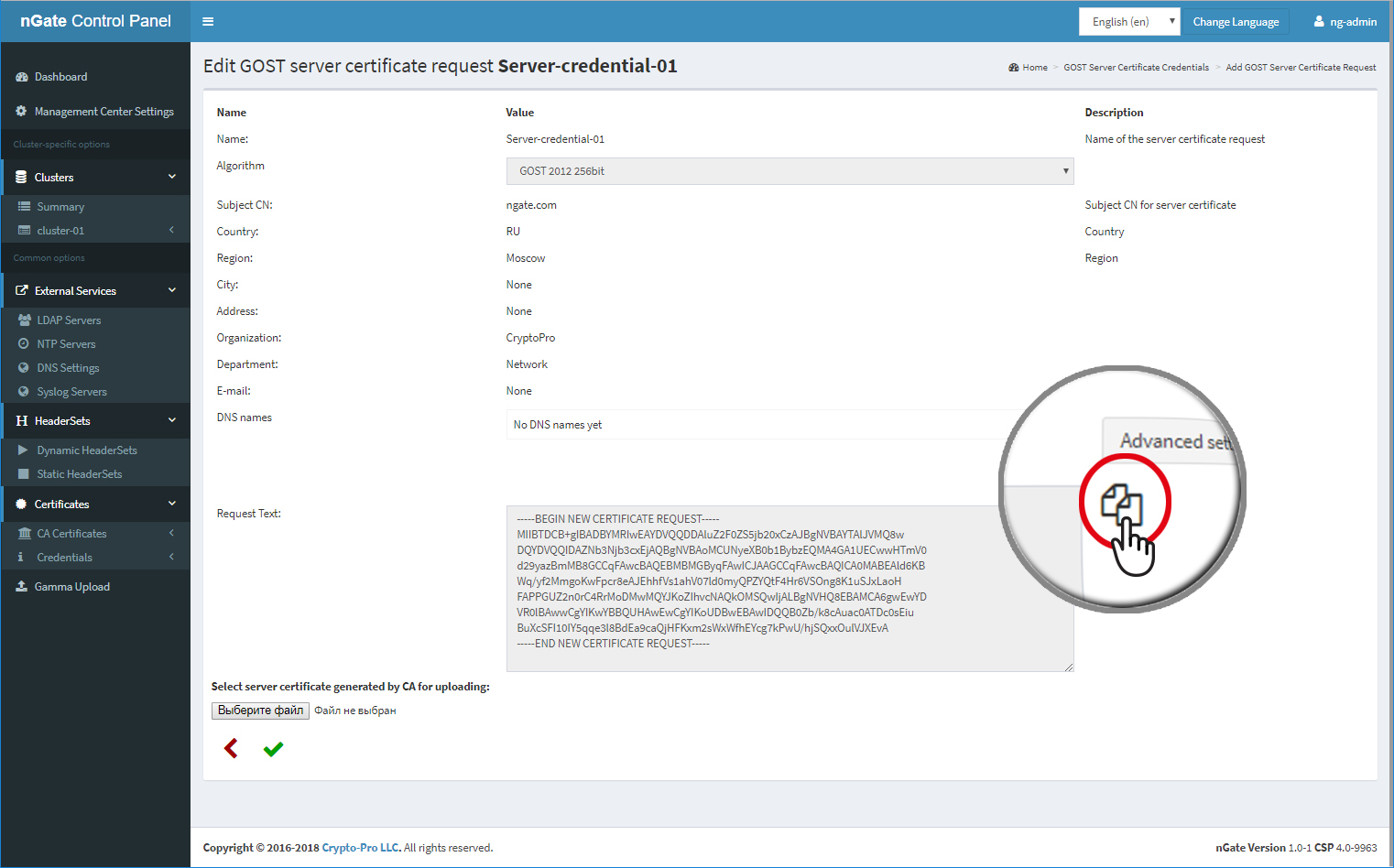

Введите основные обязательные параметры сертификата:

Name: Наименование данного мандата в ПО NGate Algorithm Алгоритм шифрования, выберается из выпадающего меню: - ГОСТ 34.10-2001 256 бит

- ГОСТ 34.10-2012 256 бит

- ГОСТ 34.10-2012 512 бит

- RSA 2048 бит

- RSA 4096 бит

- ECDSA 256bit secp256r1

- ECDSA 384bit secp384r1

- ECDSA 521bit secp521r1

Subject CN

Доменное имя, которое может использоваться клиентами для подключения к порталу, например ngate.example.com

-

Остальные поля необходимо заполнить в

соответствии с требованиями политик безопасности и требованиями УЦ.

Country (C) Код страны в двухбуквенном формате (например, RU) Region (S) Наименование региона субъекта РФ City (L) Наименование населённого пункта Address (STREET) Почтовый адрес Organization (O) Наименование организации Department (OU) Наименование подразделения E-mail (E) Адрес электронной почты -

Введите данные из раздела Cети

хранения данных (SAN, англ. Storage Area Network).

DNS names В данное поле вводим DNS имена, которые впоследствии будут присутствовать в расширении Альтернативное имя субъекта (Subject Alternative Name) сертификата

Добавьте с помощью кнопки

Add

AddIP Addresses

В данное поле вводим IP-адреса, которые впоследствии будут присутствовать в расширении Альтернативное имя субъекта (Subject Alternative Name) сертификата

Добавьте с помощью кнопки

Add

AddEmail Addresses

В данное поле введите адреса электронной почты, которые впоследствии будут присутствовать в расширении Альтернативное имя субъекта (Subject Alternative Name) сертификата Добавьте с помощью кнопки

Add

Add -

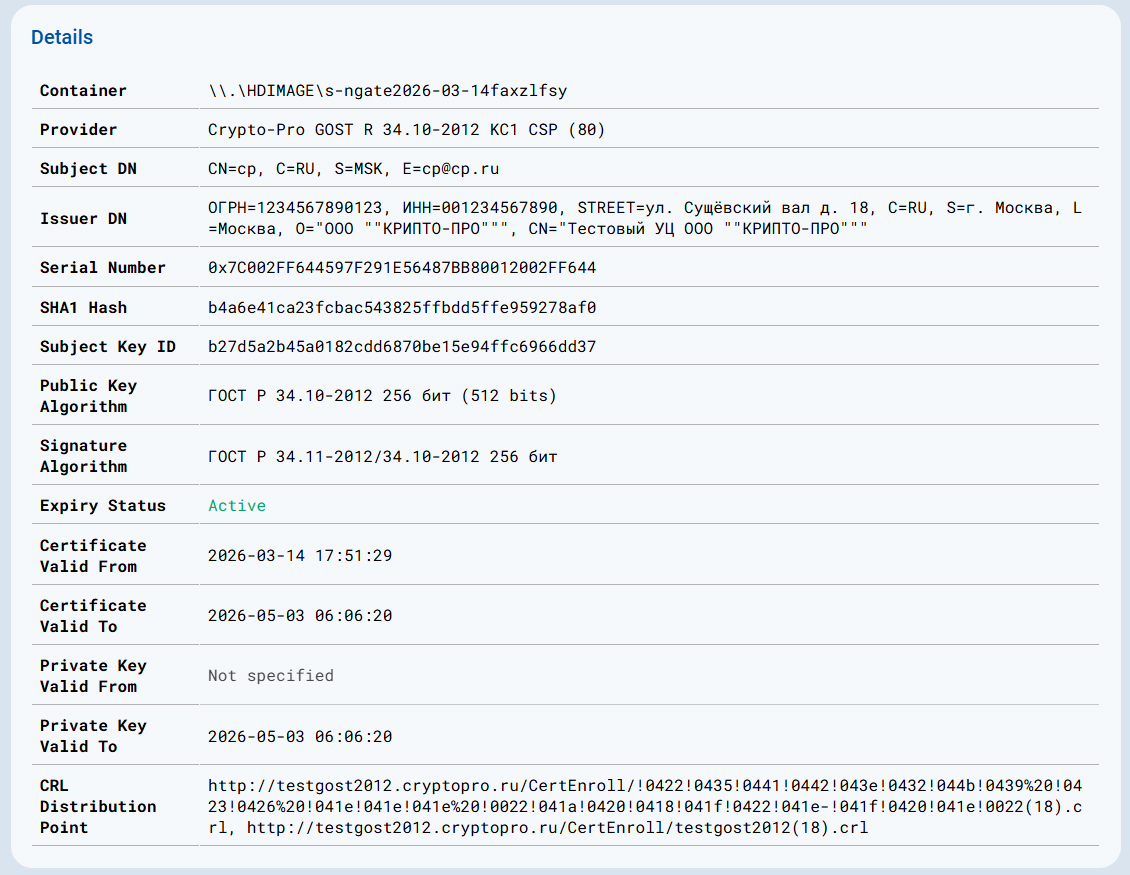

Подробные сведения о сертификате расположены

в секции Certificate Details c возможностью открытия

дополнительных полей при нажатии Expand Section.

Container: Имя контейнера c префиксом HDIMAGE, где будет храниться закрытый ключ сервера. Важное замечание: Не изменяйте префикс \\.\HDIMAGE\ для корректного создания запроса!INN ИНН с Идентификационный номер налогоплательщика (физического лица) INN of Legal Entity (INNLE)

ИНН юридического лица

OGRN ОГРН ‒ Основной государственный регистрационный номер (для организаций) OGRNIP ОГРНИП ‒ Основной государственный регистрационный номер индивидуальных предпринимателей SNILS СНИЛС ‒ Страховой номер индивидуального лицевого счёта Title (T) Должность First Name (G) Полное имя Surname (SN) Фамилия -

Нажмите кнопку

Save для записи введённых данных

запроса на сертификат и формирования кода или файла запроса.

Save для записи введённых данных

запроса на сертификат и формирования кода или файла запроса.

-

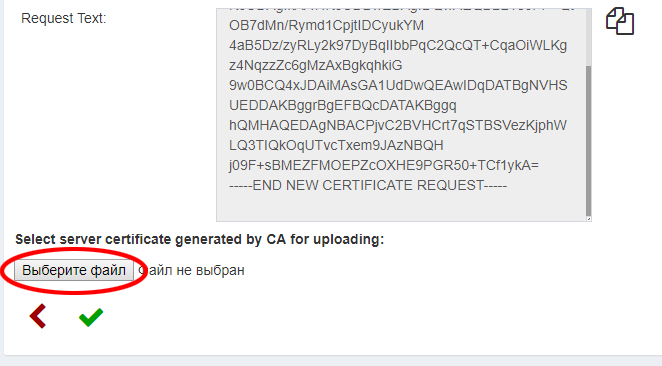

Нажмите кнопку

Copy в поле Request test, чтобы

скопировать в буфер обмена код запроса на сертификат для УЦ в формате

Base64. Или загрузите файл запроса в формате

.csr.

Copy в поле Request test, чтобы

скопировать в буфер обмена код запроса на сертификат для УЦ в формате

Base64. Или загрузите файл запроса в формате

.csr.

- Отправьте запрос на сертификат в используемый УЦ. Получите от УЦ подписанный сертификат в формате шифрования DER или PEM.

-

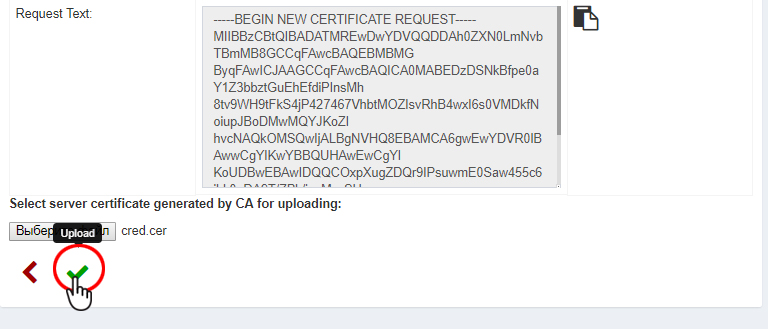

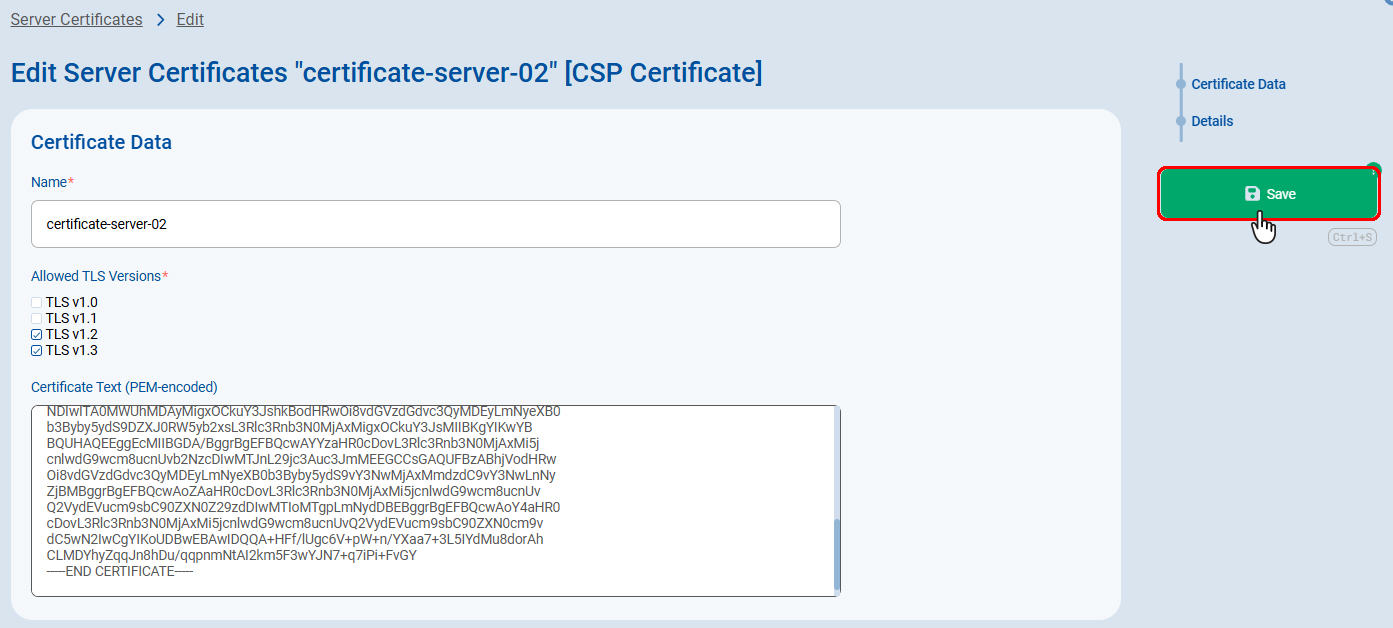

Установите полученный в УЦ подписанный

сертификат (DER или PEM) в систему NGate.

-

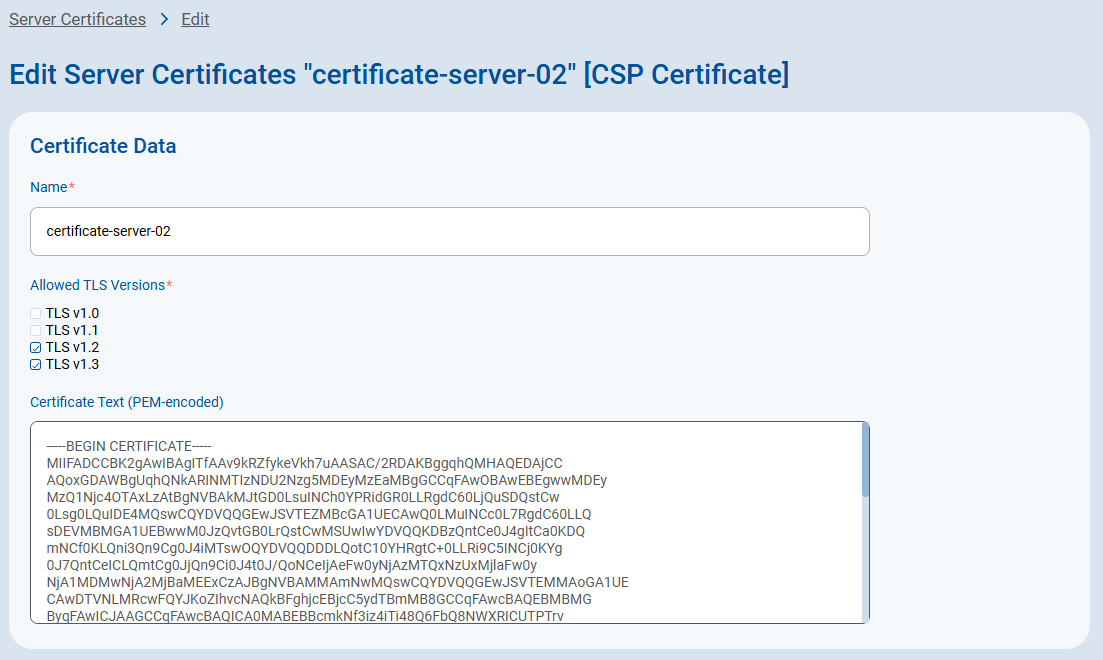

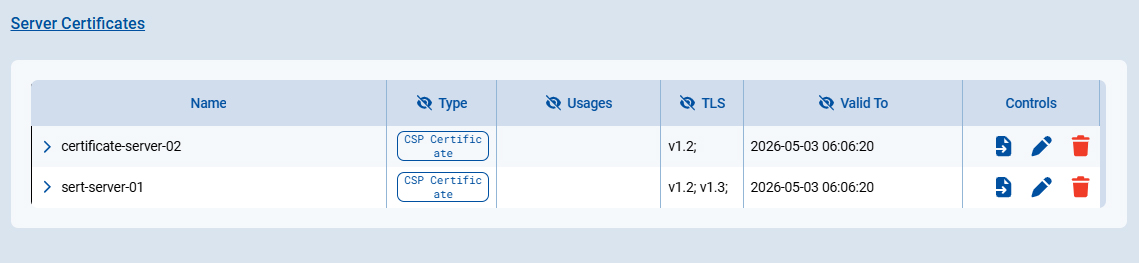

Сертификат в списке Server Certificates изменит тип на

CSP Certificate (сертификаты с поддержкой КриптоПро

CSP).

Команды работы с сертификатами:

Edit — просмотр параметров

соответствующего сертификата в списке сертификатов;

Edit — просмотр параметров

соответствующего сертификата в списке сертификатов; Create certificate request... — создание запроса на

сертификат, на основе данного сертификата;

Create certificate request... — создание запроса на

сертификат, на основе данного сертификата; Delete — удалить сертификат

из списка.

Delete — удалить сертификат

из списка.

- В дальнейшем сертификат и ключ (мандат) используется для создания защищённого TLS-соединения. О привязке сертификата к порталу и дальнейшему использованию смотрите раздел: Привязка серверного мандата к порталу.

Server Certificates

Server Certificates